<목표 : 인증을 뚫고 핵미사일을 발사하자..>

일단 페이지를 들어오면 이런창이 뜨게 된다.

Fire 버튼을 눌러보자...

관리자인 경우만 확인버튼을 클릭하고 진행하라고 뜬다.

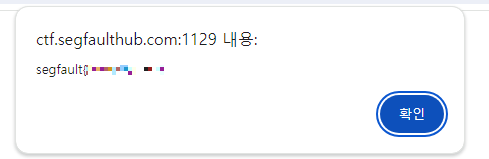

당연히 확인버튼을 눌러보면..

인증을 하라고 뜨게 됩니다.

버프스윗으로 proxy 메뉴에서 히스토리를 봐보자.

확인버튼을 누른 내역인데 step1 에서 step2 로 이동하였다.

이렇게 파일이름이 노골적이면 쉽게 다음페이지의 이름이 뭔지 유추가 가능해진다.

그러면 혹시 모르니 step3.php 를 url에 넣어보자.

이렇게 손쉽게 flag 를 탈취할수 있게되었다.

이번 문제에서 배울점은 "유추가 쉽지않게 페이지 주소나 변수설정을 하자" 였던것 같다.

'워게임 문제풀이 > Segfault' 카테고리의 다른 글

| <Segfault> 워게임 문제풀이[6편] - SQL Injection3 (1) | 2024.05.31 |

|---|---|

| <Segfault> 워게임 문제풀이 [5편] - Secret Login (0) | 2024.05.22 |

| <Segfault> 워게임 문제풀이 [4편] - Login Bypass 3 (0) | 2024.05.21 |

| <SegFault> 워게임 문제풀이 [3편] - Admin is Mine (0) | 2024.05.21 |

| <SegFault> 워게임 문제풀이 [1편] (0) | 2024.05.15 |